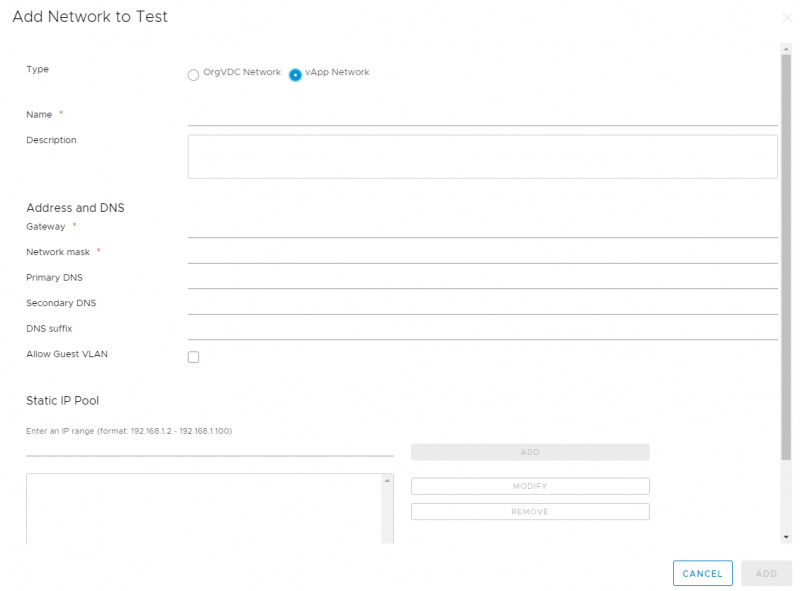

Вы можете настроить изолированную сеть для отдельного vApp. Созданная сеть будет доступна только для виртуальных машин, размещенных в данном vApp. Для создания сети vApp:

Name – имя сети.

Description – описание сети.

Gateway – адрес шлюза.

Network mask – маска сети.

Primary DNS и Secondary DNS – адреса DNS серверов.

Static IP Pool – диапазон IP адресов сети.

Нажмите ADD.

© 2023 Linx